分类 默认分类 下的文章

KaliLinux nmap实战

exsi 怎么删除无效虚拟机

1、先用ssh登录上虚拟机(记得把ssh服务打开)

- 输入vim-cmd vmsvc/getallvms 查看虚拟主机列表

3、列表中出现"Skipping"了的就是失效的虚拟主机,并确定编号

4、vim-cmd vmsvc/unregister 虚拟机的编号 ,删除虚拟机

面向网络渗透的扫描技术研究

tcp三次握手

https://www.cnblogs.com/Qing-840/p/9283367.html

TCP握手协议

在TCP/IP协议中,TCP协议提供可靠的连接服务,采用三次握手建立一个连接.

第一次握手:建立连接时,客户端发送syn包(syn=j)到服务器,并进入SYN_SEND状态,等待服务器确认;

SYN:同步序列编号(Synchronize Sequence Numbers)

第二次握手:服务器收到syn包,必须确认客户的SYN(ack=j+1),同时自己也发送一个SYN包(syn=k),即SYN+ACK包,此时服务器进入SYN_RECV状态;

第三次握手:客户端收到服务器的SYN+ACK包,向服务器发送确认包ACK(ack=k+1),此包发送完毕,客户端和服务器进入ESTABLISHED状态,完成三次握手.

完成三次握手,客户端与服务器开始传送数据

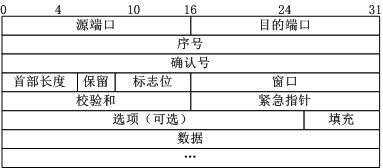

一、TCP报文格式

TCP/IP协议的详细信息参看《TCP/IP协议详解》三卷本。下面是TCP报文格式图:

图1 TCP报文格式

上图中有几个字段需要重点介绍下:

(1)序号:Seq序号,占32位,用来标识从TCP源端向目的端发送的字节流,发起方发送数据时对此进行标记。

(2)确认序号:Ack序号,占32位,只有ACK标志位为1时,确认序号字段才有效,Ack=Seq+1。

(3)标志位:共6个,即URG、ACK、PSH、RST、SYN、FIN等,具体含义如下:

(A)URG:紧急指针(urgent pointer)有效。

(B)ACK:确认序号有效。

(C)PSH:接收方应该尽快将这个报文交给应用层。

(D)RST:重置连接。

(E)SYN:发起一个新连接。

(F)FIN:释放一个连接。

需要注意的是:

(A)不要将确认序号Ack与标志位中的ACK搞混了。

(B)确认方Ack=发起方Req+1,两端配对。

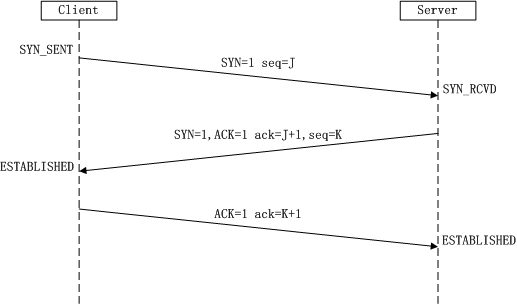

二、三次握手

所谓三次握手(Three-Way Handshake)即建立TCP连接,就是指建立一个TCP连接时,需要客户端和服务端总共发送3个包以确认连接的建立。在socket编程中,这一过程由客户端执行connect来触发,整个流程如下图所示:

图2 TCP三次握手

(1)第一次握手:Client将标志位SYN置为1,随机产生一个值seq=J,并将该数据包发送给Server,Client进入SYN_SENT状态,等待Server确认。

(2)第二次握手:Server收到数据包后由标志位SYN=1知道Client请求建立连接,Server将标志位SYN和ACK都置为1,ack=J+1,随机产生一个值seq=K,并将该数据包发送给Client以确认连接请求,Server进入SYN_RCVD状态。

(3)第三次握手:Client收到确认后,检查ack是否为J+1,ACK是否为1,如果正确则将标志位ACK置为1,ack=K+1,并将该数据包发送给Server,Server检查ack是否为K+1,ACK是否为1,如果正确则连接建立成功,Client和Server进入ESTABLISHED状态,完成三次握手,随后Client与Server之间可以开始传输数据了。

SYN攻击:

在三次握手过程中,Server发送SYN-ACK之后,收到Client的ACK之前的TCP连接称为半连接(half-open connect),此时Server处于SYN_RCVD状态,当收到ACK后,Server转入ESTABLISHED状态。SYN攻击就是Client在短时间内伪造大量不存在的IP地址,并向Server不断地发送SYN包,Server回复确认包,并等待Client的确认,由于源地址是不存在的,因此,Server需要不断重发直至超时,这些伪造的SYN包将产时间占用未连接队列,导致正常的SYN请求因为队列满而被丢弃,从而引起网络堵塞甚至系统瘫痪。SYN攻击时一种典型的DDOS攻击,检测SYN攻击的方式非常简单,即当Server上有大量半连接状态且源IP地址是随机的,则可以断定遭到SYN攻击了,使用如下命令可以让之现行:

netstat -nap | grep SYN_RECV

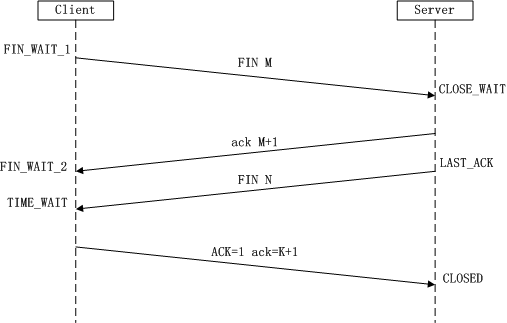

三、四次挥手

三次握手耳熟能详,四次挥手估计就,所谓四次挥手(Four-Way Wavehand)即终止TCP连接,就是指断开一个TCP连接时,需要客户端和服务端总共发送4个包以确认连接的断开。在socket编程中,这一过程由客户端或服务端任一方执行close来触发,整个流程如下图所示:

图3 TCP四次挥手

由于TCP连接时全双工的,因此,每个方向都必须要单独进行关闭,这一原则是当一方完成数据发送任务后,发送一个FIN来终止这一方向的连接,收到一个FIN只是意味着这一方向上没有数据流动了,即不会再收到数据了,但是在这个TCP连接上仍然能够发送数据,直到这一方向也发送了FIN。首先进行关闭的一方将执行主动关闭,而另一方则执行被动关闭,上图描述的即是如此。

(1)第一次挥手:Client发送一个FIN,用来关闭Client到Server的数据传送,Client进入FIN_WAIT_1状态。

(2)第二次挥手:Server收到FIN后,发送一个ACK给Client,确认序号为收到序号+1(与SYN相同,一个FIN占用一个序号),Server进入CLOSE_WAIT状态。

(3)第三次挥手:Server发送一个FIN,用来关闭Server到Client的数据传送,Server进入LAST_ACK状态。

(4)第四次挥手:Client收到FIN后,Client进入TIME_WAIT状态,接着发送一个ACK给Server,确认序号为收到序号+1,Server进入CLOSED状态,完成四次挥手。

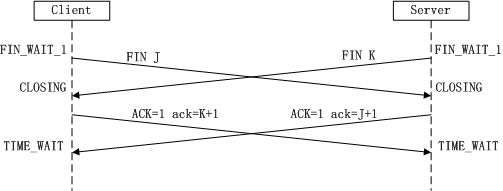

上面是一方主动关闭,另一方被动关闭的情况,实际中还会出现同时发起主动关闭的情况,具体流程如下图:

图4 同时挥手

流程和状态在上图中已经很明了了,在此不再赘述,可以参考前面的四次挥手解析步骤。

四、附注

关于三次握手与四次挥手通常都会有典型的面试题,在此提出供有需求的XDJM们参考:

(1)三次握手是什么或者流程?四次握手呢?答案前面分析就是。

(2)为什么建立连接是三次握手,而关闭连接却是四次挥手呢?

这是因为服务端在LISTEN状态下,收到建立连接请求的SYN报文后,把ACK和SYN放在一个报文里发送给客户端。而关闭连接时,当收到对方的FIN报文时,仅仅表示对方不再发送数据了但是还能接收数据,己方也未必全部数据都发送给对方了,所以己方可以立即close,也可以发送一些数据给对方后,再发送FIN报文给对方来表示同意现在关闭连接,因此,己方ACK和FIN一般都会分开发送

vmware nsx网络虚拟化部署手册

vSAN入门与安装

vSAN 入门:

https://new.qq.com/omn/20180717/20180717G0AUBL.html

vSAN安装详解:

https://blog.csdn.net/weixin_40343504/article/details/95192677

https://wenku.baidu.com/view/9e15dc6568eae009581b6bd97f1922791688be6d.html

https://blog.51cto.com/liuxiaogd/1984050

首先通过ssh登录到esxi主机

esxcli vsan storage list (列出vsan)

esxcli vsan storage remove -u 529e002e-9949-5035-7198-dfc0892d0ba8 (删除vsan)

esxcli vsan cluster leave (退出集群)

网络攻防PPT

https://www.msdgq.com/wlgf/第1章.pptx

https://www.msdgq.com/wlgf/第2章.pptx

https://www.msdgq.com/wlgf/第3章.pptx

https://www.msdgq.com/wlgf/第4章.pptx

https://www.msdgq.com/wlgf/第5章.pptx

https://www.msdgq.com/wlgf/第6章.pptx

https://www.msdgq.com/wlgf/第7章.pptx

https://www.msdgq.com/wlgf/第8章.pptx

https://www.msdgq.com/wlgf/第9章.pptx

https://www.msdgq.com/wlgf/第10章.pptx

https://www.msdgq.com/wlgf/第11章.pptx

https://www.msdgq.com/wlgf/第12章.pptx

https://www.msdgq.com/wlgf/第13章.pptx

h3c v7 交换机基本配置命令

H3C 交换机(软件版本ComwareV7)的一些基本操作命令

The saved configuration file will be erased. Are you sure? [Y/N]:y---------------这里输入y确认

Start to check configuration with next startup configuration file, please wait.........DONE!

Current configuration may be lost after the reboot, save current configuration? [Y/N]:n-----------这里提示是否保存设置,输入n

This command will reboot the device. Continue? [Y/N]:y--------------------这里提示是否继续,输入y。注意哪里是y哪里是n,否则不能恢复。

设置时间日期,需要先执行 clock protocol none命令

To manually set the system time, execute the clock protocol none command first.

[H3C]clock protocol none

[H3C]quit

如需设置console口连时的密码,或者采用 用户名/密码 认证方式,需进入用户接口。

[H3C]user-interface aux 0

[H3C-line-aux0]authentication-mode ?

none Login without authentication

password Password authentication

scheme Authentication use AAA

[H3C-line-aux0]authentication-mode password

[H3C-line-aux0]set authentication password simple 1234abcd

允许telnet访问,需先开启telnet服务,再进行后续配置

[H3C]telnet server enable ---------------开启telnet服务

[H3C]ip http enable---------------开启http服务

[H3C]stp mode rstp---------------stp模式设置为rstp

[H3C]stp enable---------------开启stp功能

[H3C]user-interface vty 0 14

[H3C-line-vty0-14]

[H3C-line-vty0-14]protocol inbound telnet

[H3C-line-vty0-14]authentication-mode password

[H3C-line-vty0-14]set authentication password simple admintelnet

[H3C-line-vty0-14]user-role level-15

[H3C-line-vty0-14]idle-timeout 6 0

[H3C-line-vty0-14]screen-length 100

[H3C-line-vty0-14]history-command max-size 256

建立一个用户admin,用于web登录(用浏览器登录)

[H3C]local-user admin

New local user added.

[H3C-luser-manage-admin]authorization-attribute user-role level-15

[H3C-luser-manage-admin]service-type http

[H3C-luser-manage-admin]password simple administrator

建立一个vlan interface,并设置IP地址,用于网页登录和telnet管理,不建议使用vlan1

[H3C]vlan 255

[H3C-vlan255]quit

[H3C]interface Vlan-interface 255

[H3C-Vlan-interface255]ip address 192.168.255.1 255.255.255.0

根据需要设置stp模式

[H3C]stp mode ?

mstp Multiple spanning tree protocol mode

pvst Per-Vlan spanning tree mode

rstp Rapid spanning tree protocol mode

stp Spanning tree protocol mode

开启DHCP服务,建立不同的IP地址池,对应不同的Vlan,建立相应的vlan-interface,设置IP地址,做为网关

[H3C]dhcp enable----------全局开启dhcp功能

[H3C]dhcp server ip-pool 192.168.100.0-------------定义一个地址池名字

gateway-list 192.168.100.254---------------设置网关地址

network 192.168.100.0 mask 255.255.255.0-------------------设置网段

address range 192.168.100.1 192.168.100.240-------------------设置地址池的IP地址集合

dns-list 114.114.114.114 8.8.8.8------------------设置dns服务器地址

expired day 0 hour 0 minute 40------------------设置租期时长

[H3C]dhcp server ip-pool 172.16.1.0

gateway-list 172.16.1.254

network 172.16.1.0 mask 255.255.255.0

address range 172.16.1.1 172.16.1.240

dns-list 114.114.114.114 8.8.8.8

expired day 0 hour 0 minute 30

[H3C]vlan 100-----------建立vlan

[H3C-vlan100]quit

[H3C]interface Vlan-interface 100--------------建立vlan interface

[H3C-Vlan-interface100]

ip address 192.168.100.254 255.255.255.0----------------设置vlan-interface的IP地址

dhcp select server------------------设置dhcp为服务端,会自动匹配地址池

[H3C]vlan 601

[H3C-vlan601]quit

[H3C]interface Vlan-interface 601

[H3C-Vlan-interface601]

ip address 172.16.1.254 255.255.255.0

dhcp select server

设置qos策略,使访客网段与办公网段不能互通,在全局应用

[H3C]acl advanced 3001

rule 1000 deny ip source 172.16.0.0 0.0.255.255 destination 192.168.0.0 0.0.255.255

--------------创建一个高级ACL,设置规则1000号(号码不是特别重要)。拒绝源地址172开头的,访问目标地址192开头的。

[H3C]traffic classifier noguest operator and

if-match acl 3001-----------------定义一个类

[H3C]traffic behavior noguest

filter deny-------------------定义一个流行为

[H3C]qos policy noguest

classifier noguest behavior noguest-----------------定义一个策略,为类指定流行为,将类和流行为二者组合起来

[H3C]qos apply policy noguest global inbound --------------------在全局上应用qos策略,方向为入方向

设置链路聚合

[H3C]interface Bridge-Aggregation 1----------------创建一个聚合端口

[H3C-Bridge-Aggregation1]port link-type trunk----------------设置这个端口的属性,如link-type,vlan等

[H3C-GigabitEthernet1/0/23]port link-aggregation group 1 force----------------将这个端口加入聚合组,最后的force 参数可将聚合组的属性同步到此端口,省去手动配置的步骤

[H3C-GigabitEthernet1/0/24]port link-aggregation group 1 force

创建vlan,将端口加入vlan,更改端口模式

[H3C]vlan 100-----------------创建vlan100

[H3C-vlan100]port GigabitEthernet 1/0/1 to g 1/0/10-----------------将1 to10口都划入vlan100(华三交换机的端口,默认类型是access,可以直接加入vlan

[H3C-GigabitEthernet1/0/11]port link-type trunk-----------------进入G1/0/11端口,更改link-type为trunk

[H3C-GigabitEthernet1/0/11]port trunk pvid vlan 100-----------------设置trunk端口的pvid

[H3C-GigabitEthernet1/0/11]port trunk permit vlan 2 to 4000-----------------设置trunk端口允许通过的vlan ID

[H3C-GigabitEthernet1/0/11]undo port trunk permit vlan 1-----------------禁止trunk端口允许vlan1通过(在比较大的企业局域网里,不要使用vlan1)

防火墙f1060配置

https://wenku.baidu.com/view/3d41884459fb770bf78a6529647d27284b73373e.html

h3c模拟器下载

H3C模拟器下载

只能在win7下使用!!!

win10下面出现故障的解决方案:

https://blog.csdn.net/zlhs/article/details/90488010